Análisis estático de código fuente orientado a seguridad: un recorrido teórico practico | WeLiveSecurity

Análisis estático de código fuente orientado a seguridad: un recorrido teórico practico | WeLiveSecurity

.gif)

Herramientas de base de datos de análisis estático, administración de equipos remotos y mucho más | Microsoft Learn

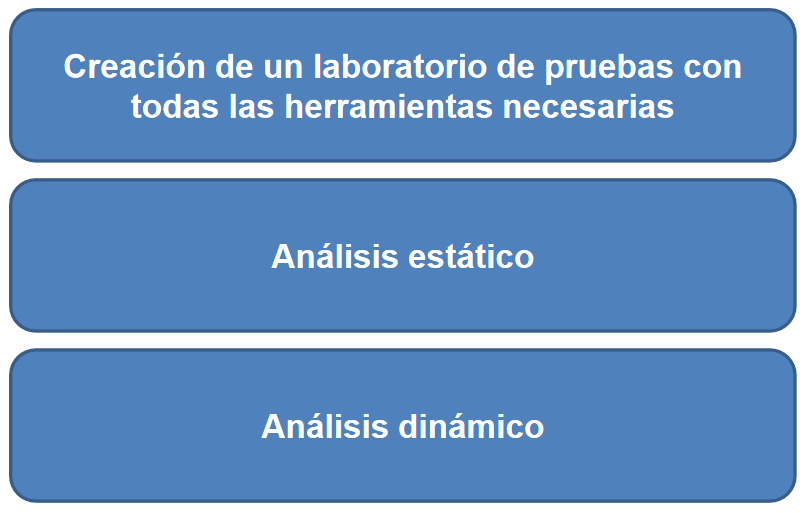

Yeltsin Gaviria Flores en LinkedIn: Herramientas de análisis de código fuente y pruebas de seguridad de…

Análisis estático de código fuente orientado a seguridad: un recorrido teórico practico | WeLiveSecurity

Análisis estático de código fuente orientado a seguridad: un recorrido teórico practico | WeLiveSecurity

Análisis estático de código fuente orientado a seguridad: un recorrido teórico practico | WeLiveSecurity

Álvaro Saugar López on Twitter: ""Introducción al análisis estático de código con herramientas open source" con @soydelbierzo . Para saber cómo securizar tus desarrollos y automatizar el proceso. https://t.co/DT4l7qHGSy" / Twitter